L’application et le site web de cartographie le plus célèbre au monde utilisent une base de données NoSQL de Google qui permet lecture et écriture dans des environnements à très forte volumétrie de données.

Questions / réponses

Les questions les plus posées par les personnes intéressées par les bases de données

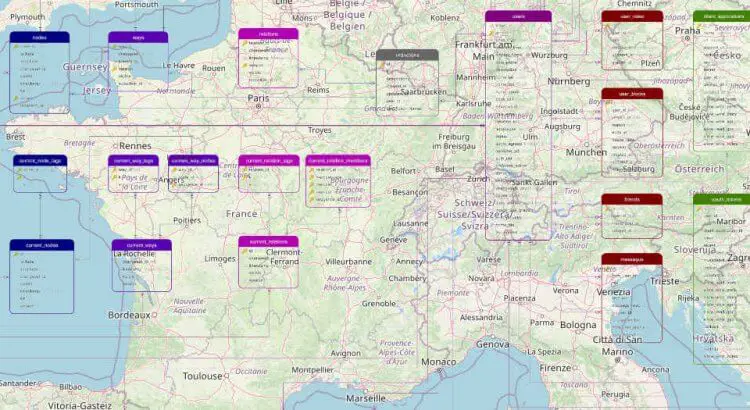

Quelle est la base de données d’OpenStreetMap ?

Comment gérer tous les points géographiques et les routes du monde entier ? Quelle infrastructure technique OpenStreetMap utilise-t-il ?

Quand passer à une base de données ?

Quand se décider à passer vers un outil de base de données ? Reconnaître les 2-3 points clés qui indiquent que vous êtes prêt à passer à une solution un peu plus robuste.

Quelle est la base de données de TikTok ?

Comment afficher sans latence de la vidéo à plus d’1 milliard d’utilisateur par mois partout dans le monde ? Coup de projecteur sur la stack technique de TikTok l’application dédiée à la vidéo de tous les superlatifs

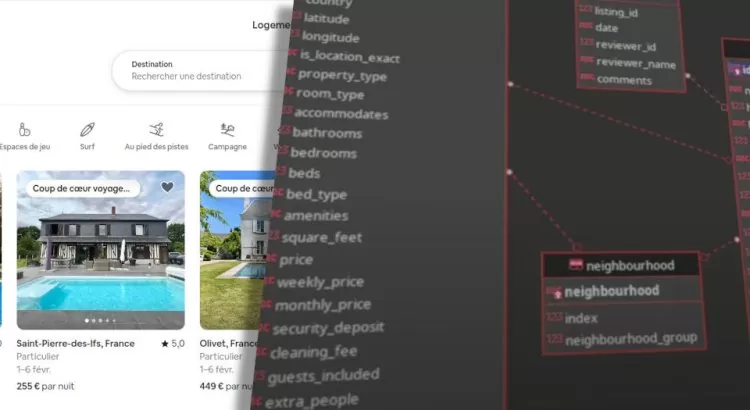

Quelle est la base de données d’Airbnb ?

Comment propulser et gérer des milliards de réservations et des millions d’hébergements ? Airbnb utilise une stack technique costaud et basée sur la base de données Aurora d’Amazon.

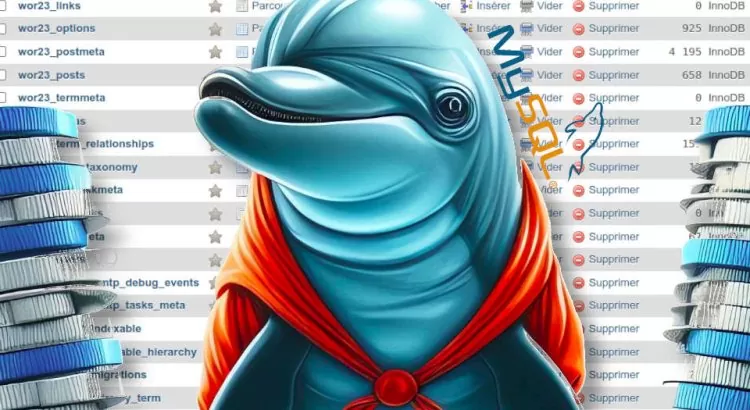

Quelle est la base de données de WordPress ?

Wordpress est l’outil le plus utilisé au monde pour concevoir des sites web avec interface d’administration simple. Quelle est la base de données en arrière plan ?

Quelle base de données pour faire du machine learning ?

Pour faire tourner des algorithmes de machine learning, il faut exploiter des datasets qui peuvent être stockés en base de données. Quelles sont les bases de données existantes qui correspondent au mieux aux exigences de ML / IA ?

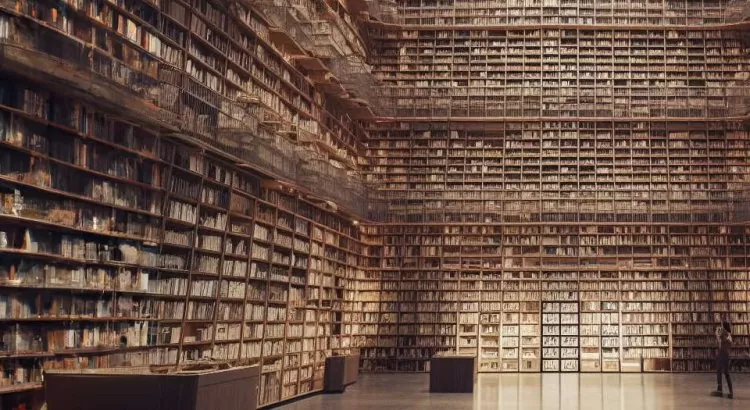

Pourquoi il est difficile de faire grossir correctement une base de données ?

Faire grandir correctement une base de données n’est pas facile. Analogie avec de vrais exemples tirés de la gestion d’une bibliothèque.

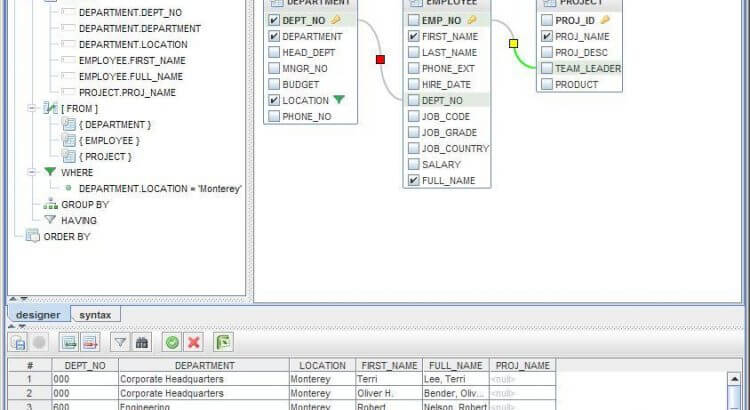

Avantages et inconvénients des vues SQL ?

Les vues sont très pratiques en SQL. Ces requêtes pré-enregistrées stockées sous forme de table virtuelle sont détaillées ici. Mais comme chaque fonctionnalité, elles ont leurs points forts mais aussi leurs points faibles. Pourquoi les vues SQL sont appréciées ? Sécurité : Une vue permet de restreindre l’accès aux données et de masquer la structure […]

Quelle est la base de données de Shopify ?

Shopify utilise sa propre base de données construite sur MySQL pour stocker les informations des boutiques en ligne et gérer les opérations de commerce électronique.

Quelle est la base de données de ChatGPT ?

Qui ne connaît pas ChatGPT ? Pour faire tourner ce chatbot capable de générer du contenu via l’intelligence artificielle, quelle est la base de données utilisée ?

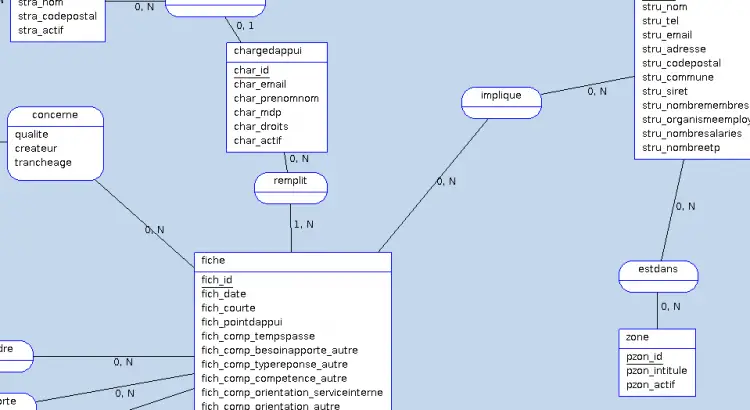

Quelle est la base de données de jeveuxaider.gouv.fr ?

Plateforme de mise en relation entre les bénévoles et les associations, le site Jeveuxaider.gouv.fr a la double tâche de recenser les offres de besoin et de mettre en relation les bénévoles. Comme toujours dans ce type de projet, il faut avoir beaucoup de monde des 2 côtés pour que le projet soit une réussite. Ça […]

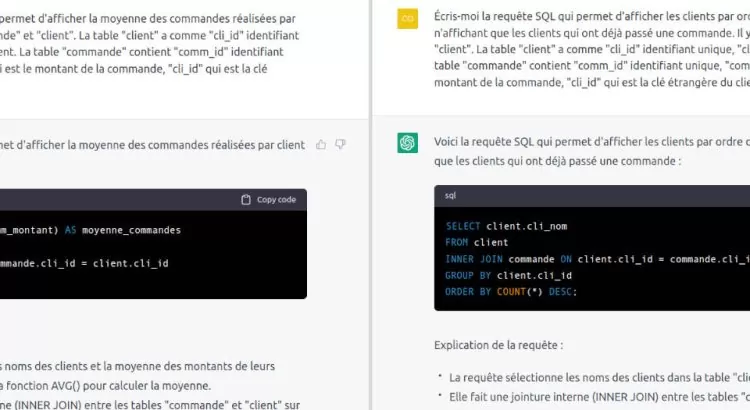

Écrire du SQL et faire du machine learning avec l’IA

Utiliser l’intelligence artificielle pour faire des requêtes SQL à la volée ou utiliser les possibilités du machine learning pour mieux exploiter ses données

Quelle est la base de données d’Ethereum ?

Protocole phare des crypto-monnaies et des échanges décentralisés, Ethereum utilise une blockchain pour stocker les informations à conserver. Quels sont les outils et technologies utilisés pour stocker ces données ?

Quelle est la base de données de Whatsapp ?

Comment fonctionne l’application de chat et de messagerie en direct WhatsApp ? Quelle est la base de données utilisée pour propulser les dizaines de milliards de messages postés chaque jour ?

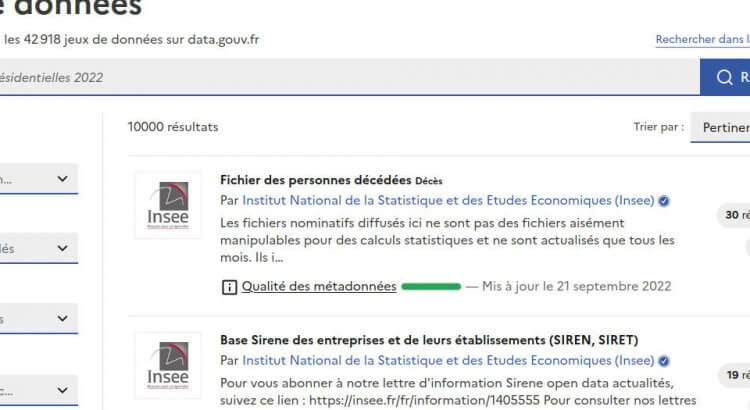

Données françaises ouvertes réutilisables

En France, l’État met à disposition de nombreuses bases de données en open-data ou données ouvertes. Ces données sont réutilisables et chacun peut les utiliser et les valoriser. Au total, il s’agit de plus de 40000 bases de données et de plus de 230000 ressources émis par 3600 organisations. Ces données sont publiées volontairement ou […]

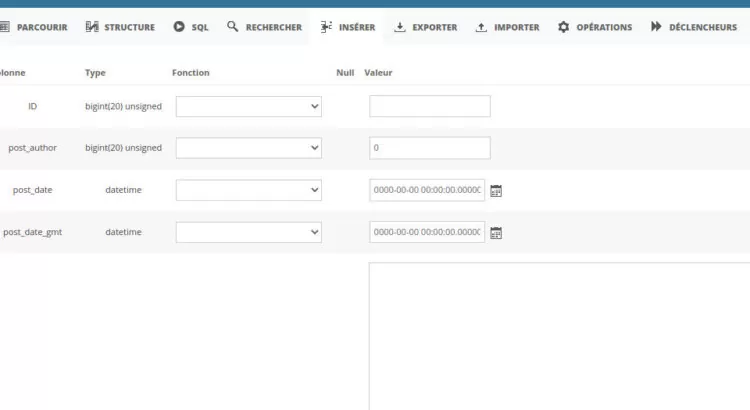

Comment insérer des données dans une base de données ?

Pour remplir une base de données avec les bonnes informations, il faut dispose d’un mécanisme ou bien d’écrans dédiés à l’insertion de données.

Vol de base de données : se protéger

Le vol de bases de données peut cibler soit le contenu présent en base soit la base en elle-même. Dans la plupart des cas, c’est surtout les données qui sont recherchées et, par effet de bord, la structure de la base (tables, liens entre tables) est, elle aussi, dérobée. Dans les 2 cas, il s’agit […]

Une base de données peut-elle être protégée par la propriété intellectuelle ?

Une base de données peut-elle être protégée par le droit ? Et son contenu ? Selon quelles règles et dans quelles mesures ?

UUID vs auto-increment

Les clés primaires permettent de s’assurer que chaque identifiant est bien unique au sein d’une table. Mais ce n’est parfois pas suffisant notamment lorsque l’on souhaite masquer le nombre d’enregistrements dans une table, anonymiser en partie des données, lorsqu’on a besoin de générer un identifiant avant que l’élément ne soit réellement stocké en base de […]

Comment choisir son prestataire pour sa base de données ?

Comment faire le bon choix de prestataire pour un projet de création/évolution de base de données ? Faut-il privilégier une techno ? Faut-il préférer un prestataire techniquement pointu ou plutôt agile dans son approche et capable d’adaptabilité en cours de route ?

Quelle est la base de données de Flickr ?

Le service de stockage et de partage de photos en ligne Flickr n’a plus autant la côte qu’il y a quelques années mais reste un des services de photos les plus utilisés avec plusieurs centaines de milliers d’utilisateurs et des milliards de photos stockées et correctement rangées autour de profils utilisateurs, groupes et collections. Au […]

Quelles sont les différences entre une base SQL et une base NoSql ?

Suivant le besoin à informatiser et le volume de données à traiter, les bases SQL ou NoSql peuvent être de bons candidats. Encore faut-il bien savoir distinguer les caractéristiques et avantages de chaque type afin de faire le bon choix.

Base de données SQL non relationnelles et bases non SQL relationnelles

Toutes les bases de données relationnelles n’utilisent pas le SQL et certaines bases non relationnelles peuvent utiliser des langages type SQL.

Quand préférer Access ? Quand préférer SQL Server ?

Entre Ms Access, l’outil simple à prendre en main mais limité et SQL Server qui permet de faire des choses très/trop poussées, quel outil choisir pour créer sa base de données ? Réponse rapide : si vous vous posez la question, c’est que vous avez plutôt besoin d’Access.

Peut-on interroger une base de données sans connaître le SQL ?

Pour manipuler les données d’une base de données, il faut mettre les mains dans le cambouis (savoir écrire du SQL) ou bien disposer de fonctionnalités de manipulations de données suffisamment souples pour extraire toutes sortes de données, permettre des tris, des filtres et de pouvoir exporter les résultats au format CSV/XLS afin de pouvoir réaliser […]

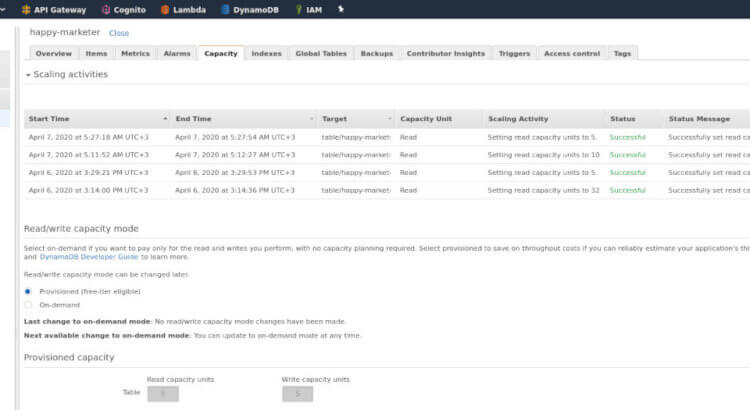

Quelle est la base de données de Deezer ?

Quelles sont les contraintes techniques de Deezer et quelles technologies utilisent le site de streaming musical pour servir en temps réel des milliers de connexions simultanées ?

Quelle est la base de données de Paypal ?

Paypal, l’incontournable système de paiement en ligne existant depuis plus de 20 ans (la société date de 1998 mais le Paypal que l’on connaît date de 2002) a forcément besoin de bases de données afin de stocker ses données et ses transferts d’argent. Paypal a très vite été confronté à des problème de volume et […]

Injections SQL

Les pirates informatiques utilisent diverses façon pour pénétrer dans les systèmes informatiques. Les sites web ne sont pas épargnés et constituent des cibles de choix pour différentes raisons (récupérer des données, se servir de sites web pour lancer d’autres attaques ou déposer des liens dans une logique de référencement/netlinking). Une des portes privilégiées pour entrer […]

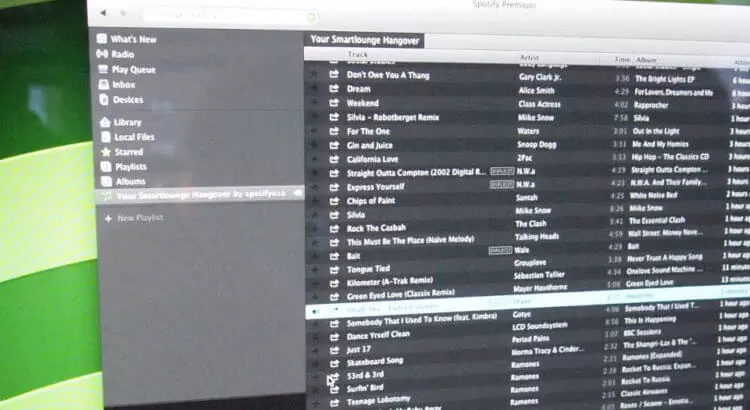

Quelle base de données utilise Spotify ?

Le service suédois de streaming musical Spotify permet d’écouter quasiment instantanément 30 millions de titres. Quelle(s) base(s) de données sont utilisés pour délivrer la lecture en temps réel ?

Quelle est la base de données de Twitter ?

Les défis de Twitter sont de délivrer en temps réel un très grand tweets à un très grand nombre de personnes. En effet, chez Twitter, ce n’est pas l’enregistrement des nouveaux tweets qui pose le plus de problèmes mais leur diffusion. Twitter en chiffres : 500 millions de tweets chaque jour soit presque 6000 par […]

La difficile transition d’Excel vers une base de données

Passer d’Excel à une base de données n’est pas si facile. Les vilaines habitudes prises avec les tableurs ne sont pas reproductibles sur une base de données et cela entraîne – dans un premier temps – de la frustration.

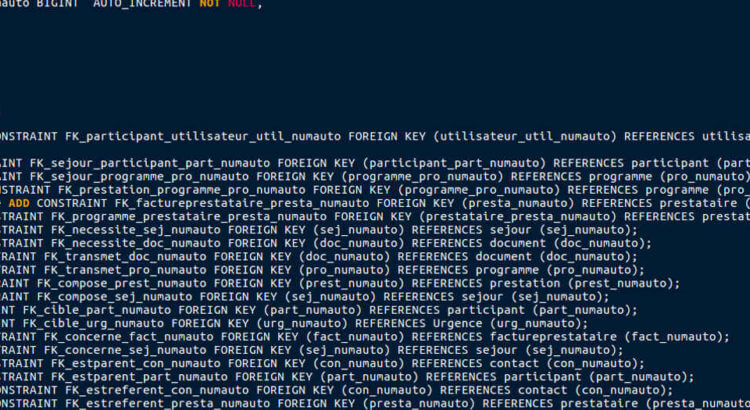

Qui utilise encore du SQL pur ?

Pourquoi s’embêter à coder en SQL directement alors que de nombreux assistants nous guident dans la création, l’écriture et la lecture de données stockées en bases de données ?

Quelle est la base de données du « Grand débat » ?

Quels sont les moyens techniques et la base de données qui propulsent le site du Grand débat ?

Pourquoi beaucoup préfèrent Postgresql par rapport à Mysql ?

Dès que les besoins vont croissants, la question du bon SGBDR revient inévitablement. PostgreSQL et MySQL semblent se ressembler et on peut passer de l’un à l’autre sans trop de boulot si aucun tuning approfondi n’a été réalisé. On peut donc les comparer (à tort ou à raison) et les développeurs basculent volontiers de l’un à […]

Pourquoi utilise-t-on encore autant le SQL aujourd’hui ?

Le SQL est partout. Alors que de nouvelle technologies semblent prometteuses, pourquoi utiliser encore aujourd’hui le SQL ?

Quelle taille maximum pour une base de données MySQL ?

Combien peut-on stocker de données avec MySql ? Quelles sont ses limites ? Combien d’espace disque ou de mémoire vive est-il nécessaire ?

Quelle est la base de données d’Instagram ?

En utlisant PostgreSQL, les Shard et les Schema, Instagram peut absorber le très important nombre d’enregistrements en base de données.

Les commandes les plus dangereuses en SQL

Avoir un accès en lecture/écriture/modification à une base de données est dangereux. Même sans être mal intentionné, un utilisateur peut faire une fausse manipulation, écraser des données, en ajouter de nouvelles ou en supprimer. Tout dépend de la criticité des données Est-ce dangereux de supprimer les données ? de les mettre à jour ? de […]

Est-ce difficile de faire grossir une base de données ?

Au fil des mois, les bases de données deviennent plus lourdes et moins véloces. Une fatalité ? Non. À condition de mettre les mains dans le camboui et de remettre en question les choix technologiques précédemment approuvés.

Les bases de données les plus demandées

En France, quelles sont les compétences les plus recherchées en matière de base de données ?

Quelles bases de données utilisent les startups ?

Comment les startups choississent-elles leurs outils de base de données ? Quels sont les critères qui guident leurs choix ?

Quelle est la base de données d’Amazon ?

La pieuvre de Seattle utilise non pas une mais plusieurs bases de données. Avec plus de 500 millions de produits affichés sur son site, il faut un outil solide et cet outil n’est pas une base de données standard que l’on achète sur étagère à un éditeur. Ce n’est pas non plus une base de […]

Est-ce aujourd’hui intéressant d’apprendre les bases de données ?

Faut-il apprendre les bases de données à l’école ? Quand et pourquoi est-ce utile ? Sans transformer les élèves en informaticien, qu’assimile-t-on vraiment quand on apprend les bases de données ?

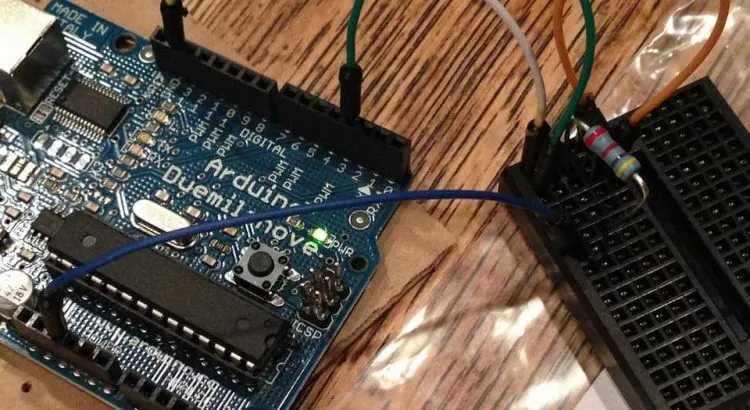

Quelle est la plus petite base de données opérationnelle ?

Et si on regardait pour une fois les bases de données qui prennent le moins de place tout en restant performantes (et surprise – parmi les plus utilisées au monde) ?